Spis treści

Podsumowanie migracji do chmury

Migracja została podzielona na dwa etapy, pierwszy etap odbył się w dniach 25-27 grudnia 2020 r., drugi w dniach 1-3 stycznia 2021 r. W trakcie migracji:

- wszystkie serwery wirtualne zostały przeniesione na maszyny działające w chmurze

- zmienione zostały adresy IP wszystkich maszyn

- MySQL zostało zaktualizowane do wersji 8.0

- strony niedziałające z nowszą wersją MySQL otrzymały poprawki przygotowane przez naszych administratorów

- zostały wprowadzone dodatkowe zasady bezpieczeństwa PHP

- zaktualizowane zostały także wydzielone środowiska dostępne za pomocą protokołu SSH

Migracja, choć nie obyło się bez problemów, przebiegła dość sprawnie. Dziękujemy wszystkim, którzy odnieśli się ze ze zrozumieniem do wprowadzanych przez nas zmian. Do każdego problemu staraliśmy się podchodzić indywidualnie i rozwiązywać je w taki sposób, aby żaden z klientów nie czuł się poszkodowany.

Jesteśmy bardzo zadowoleni z obecnego kształtu naszej platformy. Aktualna konfiguracja wykorzystuje wszystkie dostępne możliwości techniczne aby bezpiecznie i sprawnie świadczyć dla Państwa usługi hostingowe.

Aktualizacja PHP

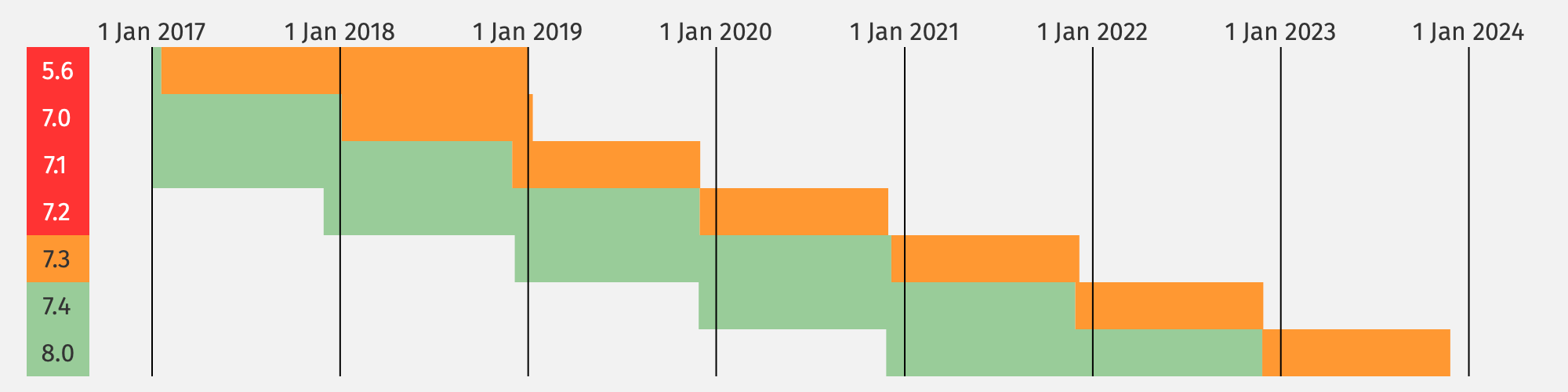

Na wszystkich serwerach pojawiło się PHP w wersji 8.0 a wersja 7.2 została dodana do listy wersji niewspieranych.

Zgodnie z nowymi zasadami bezpieczeństwa PHP, niewspierane wersje nie są dostępne z poziomu SSH a moduł mod_security dla stron korzystających jeszcze z tych wersji można wyłączyć jedynie na 10 minut.

Podział na wspierane i niewspierane wersje PHP wynika z cyklu wydawniczego interpretera języka PHP, który nie jest od nas zależny.

Zalecamy jak najszybszą aktualizację starszych witryn do wersji obsługiwanych przez wspierane wersje PHP. Dla nowych projektów polecamy wybierać rozwiązania, które umożliwią prostą aktualizację w przyszłości.

Aktualizacja Roundcube

Nowa wersja zawiera poprawkę bezpieczeństwa dotyczącą błędu typu XSS dla wiadomości w formacie HTML oraz tekstowym. Poprawka zawiera także niewielkie usprawnienia kodu.

Aktualizacja Dovecot

Serwer poczty przychodzącej obsługujący protokoły POP3 oraz IMAP został zaktualizowany do najnowszej wersji. Aktualizacja zawierała poprawkę błędu o identyfikatorze CVE-2020-24386, który teoretycznie umożliwiał zalogowanym użytkownikom dostęp do wiadomości innych użytkowników poprzez wysłanie specjalnej komendy. Ustaliliśmy, że na naszych serwerach ten błąd nigdy nie został wykorzystany.

Aktualizacja zawierała także poprawki drobnych błędów oraz niewielkie usprawnienia, które nie miały wpływu na działanie poczty.

Raport działania zapory WWW

Zapora WWW zablokowała w ubiegłym miesiącu:

- 125440 ataków typu brute-force na witryny oparte o system WordPress

- 115748 ataków typu brute-force na witryny oparte o system Joomla

- 15997 ataków typu SQL injection

- 1283 ataki typu Cross Site Scripting

- 16047 prób publikacji spamu

- 209 prób infekcji stron WWW przy wykorzystaniu luk bezpieczeństwa w systemach zarządzania treścią

Raport systemu antyspamowego

System antyspamowy przeskanował 22398 wiadomości, z czego 6510 zostało zakwalifikowanych jako spam. 15888 połączeń z serwerów umieszczonych na czarnych listach nadawców spamu zostało zablokowanych na poziomie serwera SMTP.